Dispositivi mobili: tallone d’Achille in azienda

Dispositivi mobili: tallone d’Achille in azienda

- 05 luglio 2023

- Cybersecurity & Compliance

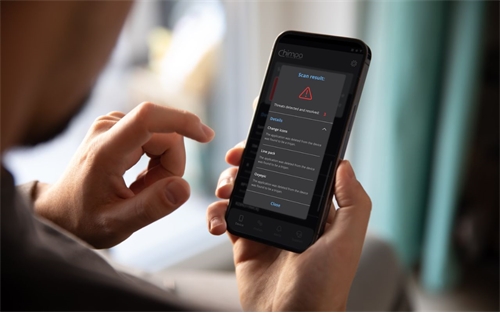

Viviamo in un mondo nel quale i confini delle reti aziendali non sembrano quasi più esserci e questo grazie sia all’aumento dei Bid Data e IoT che al comune utilizzo degli strumenti mobili. Ma mentre risulta relativamente semplice controllare reti e postazioni fisse, non è altrettanto facile imporre alti standard di sicurezza su smartphone o dispositivi di proprietà dei dipendenti, utilizzati per svolgere attività lavorative.

Di questo si sono accorti i criminali informatici che, piuttosto che cercare di violare risorse all’interno di perimetri protetti, preferiscono entrare dal “retro”, ovvero da dispositivi che troppo spesso non vengono affatto presidiati con politiche di sicurezza. Ma non basta, perché mentre i terminali fissi vengono utilizzati durante l’orario di lavoro, quelli mobili sono spesso on-line H24, oltre a contenere informazioni personali che potrebbero anch’esse divenire oggetto di ricatto.

Tutto questo è causa di furto di dati, violazioni degli account, tracciamento delle posizioni o intercettazione delle comunicazioni. Per fronteggiare il fenomeno, in continua ascesa, le aziende dovrebbero poter gestire tutti i dispositivi in maniera centralizzata, ma ancora più importante, dovrebbero poter controllare il traffico in tempo reale, in modo da rilevare immediatamente incrementi anomali o accessi geograficamente incompatibili. Si rende insomma necessaria una unica piattaforma che racchiuda le funzioni di un MDM (Mobile Device Managment), di un EDR (Endpoint Detection & Response), di un MTD (Mobile Threat Defense) e, infine, di un Antivirus, in modo da poter fronteggiare qualsiasi attacco o intrusione anomala senza soluzione di continuità e in tempo reale.

News

Attiva Evolution diventa distributore TrustBuilder

MSP: innovare in prospettiva as a service

Mobile Security: quella sconosciuta

TAGS

Iscriviti alle newsletter di AttivaEvolution